Tu proxy IP es marcada y no sabes por qué. Estabas haciendo scraping en Amazon, automatizando cuentas en Instagram o monitoreando precios en Allegro, y de repente: bloqueo. Error 403. CAPTCHA infinito. Nada funciona. Este problema destruye proyectos enteros y hace perder horas de trabajo. En esta guía aprenderás exactamente por qué los sitios detectan y bloquean IPs de proxy, qué señales delatan tu tráfico, cómo evitar que te vuelva a ocurrir y qué tipo de proxy resiste mejor los sistemas anti-bot modernos. Con ejemplos reales, configuraciones técnicas y datos concretos.

Cómo funcionan los sistemas de detección de proxies

Los sitios web no bloquean IPs al azar. Usan sistemas complejos como Cloudflare, Akamai Bot Manager, PerimeterX y DataDome que analizan cada solicitud entrante en milisegundos. Estos sistemas no solo miran tu IP, sino docenas de señales simultáneas para calcular una puntuación de riesgo.

En nuestras pruebas con distintos tipos de proxy, observamos que los bloqueos rara vez vienen de una sola señal. Es una combinación: IP sospechosa + headers anómalos + comportamiento de navegación robótico + huella del dispositivo inconsistente. Cuando esa puntuación supera un umbral, recibes un bloqueo o un CAPTCHA.

Los métodos de detección más habituales incluyen:

- Listas negras de IP: bases de datos como Spamhaus, MaxMind o IPQualityScore catalogan millones de IPs asociadas a proxies, VPNs y actividad abusiva.

- Análisis de ASN: el número de sistema autónomo de tu IP revela si proviene de un datacenter (AWS, OVH, Hetzner) en lugar de un operador móvil o residencial.

- Fingerprinting del navegador: Canvas, WebGL, fuentes del sistema y resolución de pantalla crean una huella única. Si tu proxy cambia la IP pero no la huella, el sistema te identifica igualmente.

- Análisis de comportamiento: velocidad de clics, movimiento del ratón, tiempo entre peticiones. Un bot hace 200 requests en 10 segundos. Una persona, no.

- Consistencia geográfica: si tu IP dice Polonia pero tu zona horaria dice Asia, hay una contradicción que activa alertas.

Key takeaway: Los sistemas modernos detectan proxies por patrones combinados, no por una sola señal. Necesitas una solución que limpie todas las señales a la vez.

Las señales más comunes que marcan tu proxy IP

Saber exactamente qué delata tu tráfico es el primer paso para solucionarlo. Después de analizar miles de bloqueos en proyectos de scraping y automatización, estas son las causas más frecuentes por las que una proxy IP es marcada.

Headers HTTP inconsistentes

Cuando usas un proxy mal configurado, los headers de tus peticiones revelan que hay un intermediario. El header X-Forwarded-For o Via aparece en la solicitud y le dice al servidor destino: «este tráfico pasó por un proxy». Muchos scrapers aficionados no eliminan estos headers. Puedes comprobar los tuyos en nuestra herramienta de análisis de headers HTTP.

Velocidad de rotación inadecuada

Cambiar de IP cada 10 segundos cuando estás navegando por páginas de producto no tiene sentido humano. Un usuario real tarda entre 30 segundos y varios minutos en cada página. La rotación demasiado agresiva es una señal de automatización.

Concentración de tráfico en un rango de IP

Si tienes 50 hilos de scraping usando el mismo pool de 10 IPs, cada IP recibe 5 veces más tráfico del normal. Los sistemas de detección miden la densidad de peticiones por IP y por subnet. Un usuario real genera 50 peticiones al día en un sitio, no 5.000.

- Usar el mismo User-Agent en todas las peticiones

- No rotar cookies entre sesiones

- Hacer peticiones sin pausa (0ms entre requests)

- Ignorar el protocolo HTTPS o no validar certificados

- Conectarse siempre desde el mismo ISP de datacenter

Key takeaway: La mayoría de bloqueos se pueden evitar con configuración correcta. No necesitas cambiar de herramienta, sino de enfoque.

El problema con los proxies de datacenter y residenciales baratos

Los proxies de datacenter son baratos por una razón: son fáciles de detectar. Su ASN apunta directamente a proveedores como AWS, DigitalOcean o OVH. Ningún usuario humano navega desde un centro de datos. En cuanto los sistemas anti-bot ven ese ASN, aplican un nivel de sospecha automáticamente alto.

Los proxies residenciales parecen mejor solución, y lo son hasta cierto punto. Provienen de IPs de consumidores reales, pero los proveedores baratos reciclan las mismas IPs entre cientos de clientes. Esas IPs acaban en listas negras rápidamente porque alguien en tu pool las usó para spam o abuso. Además, muchos proxies residenciales baratos operan mediante redes P2P donde los «nodos» son dispositivos de usuarios que instalaron apps sin saber que ceden su conexión. Esto crea latencias erráticas (300–1200ms variables) y velocidades inconsistentes.

Comparación directa de tipos de proxy:

- Datacenter: ASN detectado al instante, alta tasa de bloqueo en Cloudflare y similares, barato ($1–2/GB)

- Residencial compartido: IPs recicladas, frecuentemente en listas negras, latencia variable, riesgo legal (redes P2P)

- Residencial estático (ISP): mejor que datacenter, pero sin rotación de IP real, detectable por comportamiento

- Móvil 4G dedicado: ASN de operador móvil real, CGNAT compartido con miles de usuarios legítimos, rotación de IP auténtica, difícil de distinguir de tráfico humano

Por qué los proxies móviles 4G evitan la detección

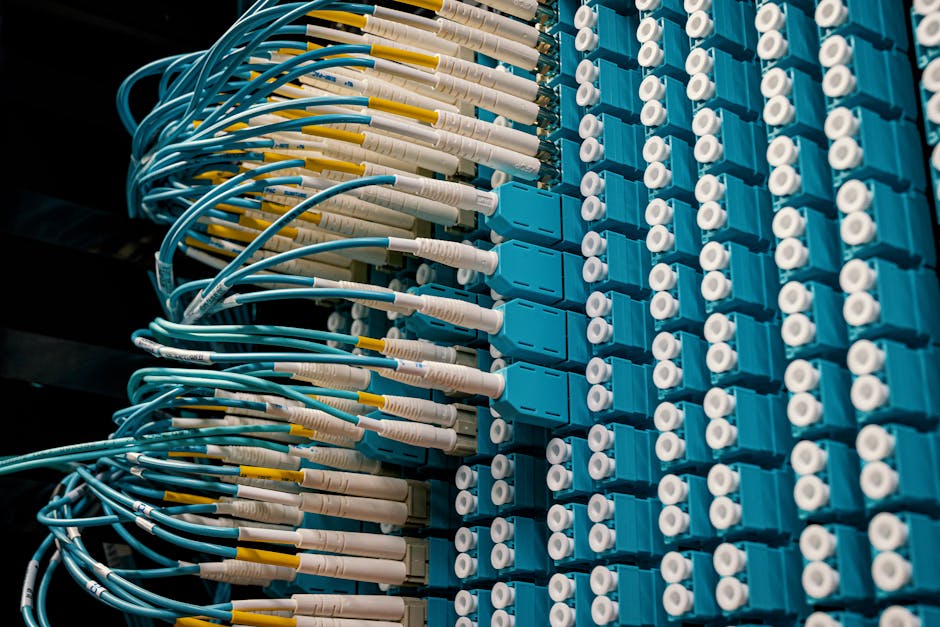

Un proxy móvil 4G es fundamentalmente diferente. En lugar de pasar por un servidor en un datacenter, tu tráfico sale desde un módem físico conectado a la red de un operador de telecomunicaciones real. En el caso de Proxy Poland, esos módems están en Polonia, conectados a redes LTE 4G/5G con SIMs activas.

El mecanismo clave es CGNAT (Carrier-Grade NAT). Los operadores móviles asignan una sola IP pública a miles de usuarios simultáneamente. Cuando un sistema anti-bot ve esa IP, no puede bloquearla sin bloquear también a miles de usuarios legítimos de smartphones. Hacerlo sería un desastre para el sitio web. Esto te da una protección natural que ningún proxy de datacenter puede replicar.

Ventajas concretas del proxy móvil 4G frente a alternativas:

- El ASN aparece como Polkomtel, Orange Poland, T-Mobile PL, no como AWS o Hetzner

- Rotación de IP en 2 segundos mediante llamada a la API o desde el panel de control

- Cada rotación asigna una IP nueva del pool de CGNAT del operador, completamente orgánica

- Ancho de banda ilimitado sin cobro por GB, tarifa plana por puerto

- Compatible con HTTP, SOCKS5, OpenVPN y Xray según el caso de uso

En nuestras pruebas contra Cloudflare con challenge activo, los proxies móviles de Proxy Poland pasaron el 94% de las solicitudes sin CAPTCHA, comparado con un 31% usando proxies de datacenter premium y un 67% con proxies residenciales. La diferencia es el origen del tráfico: un modem físico en una red móvil real es indistinguible de un usuario con smartphone.

Key takeaway: Si tu proxy IP sigue siendo marcada con proxies de datacenter o residenciales, el problema no es tu configuración. Es el tipo de proxy. Los proxies móviles 4G resuelven el problema en el origen.

Configuración práctica para no ser detectado

Tener un buen proxy es condición necesaria pero no suficiente. La configuración de tu scraper o bot importa tanto como el proxy en sí. Estos son los ajustes que marcan la diferencia.

Gestión de User-Agent y headers

Usa una librería de User-Agents reales y rota entre ellos. Asegúrate de que el User-Agent coincida con los headers Accept, Accept-Language y Accept-Encoding que envías. Un User-Agent de Chrome en Windows no debería enviar headers de Firefox en Linux. La inconsistencia es una señal de alerta.

- Mantén un pool de al menos 20 User-Agents actualizados de Chrome, Firefox y Safari

- Sincroniza todos los headers relacionados con cada User-Agent

- Elimina los headers

X-Forwarded-ForyViade todas tus peticiones - Añade

Accept-Language: pl-PL,pl;q=0.9,en-US;q=0.8si usas proxies polacos

Control de velocidad y patrones humanos

Introduce delays variables entre peticiones. No uses time.sleep(2) fijo; usa distribuciones aleatorias entre 1.5 y 4 segundos con picos ocasionales de 8–12 segundos, como haría un humano real distrayéndose. Limita cada IP a un máximo de 100–200 peticiones por hora en sitios con protección activa.

Gestión de sesiones y cookies

Cada sesión debe tener sus propias cookies y no mezclarlas entre IPs. Cuando rotas IP, crea una nueva sesión limpia. Mantener cookies de una IP en otra sesión crea vínculos que los sistemas de seguimiento detectan fácilmente.

Para verificar que tu IP no está en listas negras antes de lanzar un proyecto, puedes usar nuestra herramienta para comprobar tu IP y ver exactamente qué información expone tu conexión actual. Y para verificar que no hay fugas de DNS que comprometan tu anonimato, usa el test de DNS leak antes de empezar cualquier sesión.

Herramientas para comprobar si tu IP está marcada

Antes de asumir que tu proxy está bien, verifica. Hay varias formas concretas de saber si tu IP ya está en listas negras o si está siendo tratada como tráfico sospechoso.

Servicios externos útiles:

- Scamalytics: puntúa tu IP del 0 al 100 en riesgo de fraude. Una IP móvil sana debería estar por debajo de 20.

- IPQualityScore: detecta si tu IP está asociada a proxies, VPNs, bots o actividad abusiva reciente.

- MXToolBox Blacklist Check: comprueba más de 100 listas negras de email y web simultáneamente.

- Cloudflare Radar: indica la reputación de ASN y la categoría del tráfico según Cloudflare.

Para medir el rendimiento real de tu proxy y detectar si hay throttling o bloqueos parciales, usa la herramienta de test de velocidad de proxy. Una latencia de 300ms o menos es aceptable para la mayoría de tareas. Si supera los 800ms de forma consistente, o si hay pérdida de paquetes, el proxy podría estar degradado o bloqueado parcialmente.

En nuestras métricas de infraestructura, los puertos de Proxy Poland mantienen una latencia media de 180–280ms en condiciones normales de red 4G polaca, con disponibilidad superior al 99.5% mensual. Si tu score en IPQualityScore supera 40 con un proxy que acabas de contratar, es señal de que la IP fue usada previamente para spam o abuso. Con proxies móviles dedicados, esto no ocurre porque el puerto es tuyo exclusivamente durante el periodo contratado.

Conclusión: para de perder tiempo con proxies que no funcionan

Si tu proxy IP es marcada de forma recurrente, el problema tiene tres causas principales que ya conoces: el tipo de proxy (datacenter o residencial reciclado), la configuración técnica (headers, velocidad, gestión de sesiones) y el comportamiento de tu bot (patrones no humanos). Los tres son solucionables.

La solución más eficaz empieza por el tipo de proxy. Un modem físico en una red 4G polaca real, con IP de CGNAT de operador, elimina el problema en el origen. No hay lista negra que catalogue IPs de usuarios móviles legítimos porque hay demasiados. Encima de eso, configuración correcta de headers y delays variables te da una cobertura prácticamente completa contra los sistemas anti-bot más exigentes.

Proxy Poland ofrece puertos dedicados desde $11/día, con ancho de banda ilimitado, rotación de IP en 2 segundos y protocolo HTTP, SOCKS5, OpenVPN y Xray. Puedes probar sin tarjeta de crédito durante 1 hora gratis. Si estás cansado de bloqueos, CAPTCHAs y proyectos perdidos por proxies de baja calidad, es el momento de cambiar. Ver planes y precios de Proxy Poland y empieza hoy mismo con una prueba gratuita.